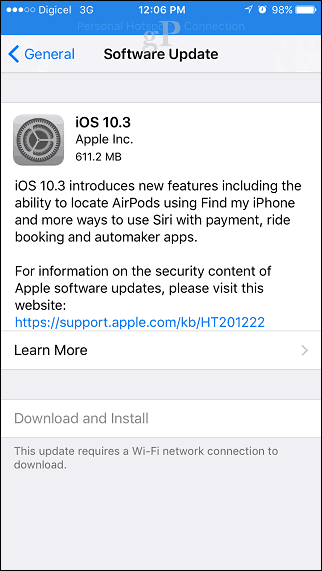

Apple je objavio najnovije i najvjerojatnije ažuriranje održavanja svog mobilnog operativnog sustava, iOS 10.3. Izdanje je velika revizija, koja uključuje potpuno novi datotečni sustav. Samo iz tog razloga, preporučujemo vam sigurnosna kopija prije instalacije. Uz novo poboljšanje datotečnog sustava - koje sve vaše podatke prebacuje sa starog HFS + u APFS (pročitajte naš prethodni post ako se pitate "Što je APFS?") - iOS 10.3 također uključuje poboljšanu podršku Apple-ovih fantastičnih bežičnih slušalica, što ih olakšava pronalaženjem nove značajke Pronađite moje AirPods funkcija. Ažuriranje uključuje veliku zbirku promjena iza kulisa, koje uglavnom utječu na tvorce aplikacija. Primjerice, App Store će programerima dopustiti da prvi put odgovore na mišljenja kupaca. Navijači kriketa mogu se veseliti ako koriste Siri za provjeru sportskih rezultata i statistika za indijsku Premijer ligu i Međunarodno vijeće za kriket.

Posljednje ažuriranje za iOS 10 stiglo je s 10.2.1 ažuriranje u siječnju 2017. godine; prethodi

Sada, za dio koji ste svi čekali: Treba li nadograditi? Da, to je ažuriranje za održavanje i svi znamo koliko su oni važni, posebno radi sigurnosti.

Korisnici iOS-a ovom pristupu trebaju pristupiti s malo opreza zbog promjena u jezgri, poput ažuriranja datotečnog sustava. Da biste svoj uređaj prebacili na APFS, vaš će se iOS uređaj u osnovi morati sam očistiti i preoblikovati. To će se dogoditi iza scene, ali rizik od gubitka podataka veći je s ovim ažuriranjem.

Ažuriranje za iOS 10.3 prilično je veliko, teži oko 611 MB. Korisnici mogu preuzeti najnovije ažuriranje za iOS pokretanjem Postavke> Općenito> Ažuriranje softvera. Trebalo mi je 15 minuta da preuzmem i instaliram iOS 10.3 na iPhone 6s. Iako je ovo preporučeno ažuriranje, obavezno izvedite sigurnosnu kopiju za svaki slučaj.

Kao i uvijek, ne boli vas da pričekate malo da biste vidjeli koliko dobro veliki Appleov ekosustav nosi najnovije izdanje. Apple-ovi procesi internog razvoja ovih su dana usklađeni po skupinama proizvoda. Apple je također objavio ažuriranja za ostale tvrtke platforme poput macOS, watchOS, tvOS i CarPlay. Dakle, pobrinite se da ih i vi iskoristite za optimalno iskustvo ako jako ulažete u Appleov ekosustav. U međuvremenu, evo uobičajenog popisa za ispravljanje pogrešaka i sigurnosnih ažuriranja:

Popis sigurnosnih zakrpa je i duži i manje zanimljiv. Evo ih:

Računi

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Korisnik možda može vidjeti Apple ID s zaključanog zaslona

Opis: Problem s brzim upravljanjem riješen je uklanjanjem zahtjeva za provjeru autentičnosti iCloud s zaključanog zaslona.

CVE-2017-2397: Suprovici Vadim iz UniApps tima, anonimni istraživač

zvučni

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Obrada zlonamjerno izrađene audio datoteke može dovesti do proizvoljnog izvršavanja koda

Opis: Problemi s oštećenjem memorije riješeni su poboljšanim provjerom ulaza.

CVE-2017-2430: anonimni istraživač koji surađuje sa Trend Micro's Zero Day Initiative

CVE-2017-2462: anonimni istraživač koji surađuje sa Trend Micro's Zero Day Initiative

ugljen

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Obrada zlonamjerno izrađene .dfont datoteke može dovesti do proizvoljnog izvršenja koda

Opis: U rukovanju datotekama fontova postojao je prepuni međuspremnik. Ovaj je problem riješen poboljšanom provjerom granica.

CVE-2017-2379: John Villamil, Doyensec, riusksk (泉 哥) odjela Sigurnosne platforme Tencent

CoreGraphics

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Učinak: Obrada zlonamjerno izrađene slike može dovesti do uskraćivanja usluge

Opis: Beskonačna recesija riješena je poboljšanim upravljanjem državom.

CVE-2017-2417: riusksk (泉 哥) odjela sigurnosne platforme Tencent

CoreGraphics

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Obrada zlonamjerno izrađenog web sadržaja može dovesti do proizvoljnog izvršavanja koda

Opis: Višestruka pitanja oštećenja memorije riješena su poboljšanom validacijom ulaza.

CVE-2017-2444: Mei Wang iz 360 GearTeam-a

CoreText

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Obrada zlonamjerno izrađene datoteke fonta može dovesti do proizvoljnog izvršenja koda

Opis: Problemi s oštećenjem memorije riješeni su poboljšanim provjerom ulaza.

CVE-2017-2435: John Villamil, Doyensec

CoreText

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Obrada zlonamjernog teksta može rezultirati otkrivanjem procesne memorije

Opis: Čitanje izvan okvira je adresirano poboljšanom validacijom unosa.

CVE-2017-2450: John Villamil, Doyensec

CoreText

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Učinak: Obrada zlonamjerno izrađene tekstualne poruke može dovesti do uskraćivanja aplikacije aplikaciji

Opis: Pitanje iscrpljenosti resursa riješeno je poboljšanom validacijom ulaza.

CVE-2017-2461: Isaac Archambault iz IDAoADI, anonimni istraživač

DataAccess

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Konfiguriranje Exchange računa s pogrešno unesenom adresom e-pošte može se razriješiti na neočekivanom poslužitelju

Opis: Pitanje validacije unosa postojalo je pri rukovanju Exchange e-mail adresama. Ovaj je problem riješen poboljšanom validacijom ulaza.

CVE-2017-2414: Ilya Nesterov i Maxim Goncharov

FontParser

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Obrada zlonamjerno izrađene datoteke fonta može dovesti do proizvoljnog izvršenja koda

Opis: Višestruka pitanja oštećenja memorije riješena su poboljšanom validacijom ulaza.

CVE-2017-2487: riusksk (泉 哥) odjela sigurnosne platforme Tencent

CVE-2017-2406: riusksk (泉 哥) odjela sigurnosne platforme Tencent

FontParser

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Analiziranje zlonamjerno izrađene datoteke fonta može dovesti do neočekivanog prekida aplikacije ili izvršavanja proizvoljnog koda

Opis: Višestruka pitanja oštećenja memorije riješena su poboljšanom validacijom ulaza.

CVE-2017-2407: riusksk (泉 哥) odjela sigurnosne platforme Tencent

FontParser

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Obrada zlonamjernog teksta može rezultirati otkrivanjem procesne memorije

Opis: Čitanje izvan okvira je adresirano poboljšanom validacijom unosa.

CVE-2017-2439: John Villamil, Doyensec

HomeKit

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Učinak: Kontrola kućišta može se neočekivano pojaviti u Control Centeru

Opis: U postupanju s kontrolom u kući postojalo je državno pitanje. Ovo je pitanje riješeno poboljšanom validacijom.

CVE-2017-2434: Suyash Narain iz Indije

HTTPProtocol

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Zlonamjerni HTTP / 2 poslužitelj može izazvati nedefinirano ponašanje

Opis: Više problema je bilo u nghttp2 prije 1.17.0. Njima su riješena ažuriranja LibreSSL-a na verziju 1.17.0.

CVE-2017-2428

ImageIO

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Obrada zlonamjerno izrađene slike može dovesti do proizvoljnog izvršenja koda

Opis: Problemi s oštećenjem memorije riješeni su poboljšanim provjerom ulaza.

CVE-2017-2416: Qidan He (何 淇 丹, @flanker_hqd) iz KeenLaba, Tencent

ImageIO

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Pregledavanje zlonamjerno izrađene JPEG datoteke može dovesti do proizvoljnog izvršavanja koda

Opis: Problemi s oštećenjem memorije riješeni su poboljšanim provjerom ulaza.

CVE-2017-2432: anonimni istraživač koji surađuje s Trend Micro-ovom inicijativom Zero Day

ImageIO

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Učinak: Obrada zlonamjerno izrađene datoteke može dovesti do neočekivanog prekida aplikacije ili izvršavanja proizvoljnog koda

Opis: Problemi s oštećenjem memorije riješeni su poboljšanim provjerom ulaza.

CVE-2017-2467

ImageIO

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Obrada zlonamjerno izrađene slike može dovesti do neočekivanog prekida aplikacije

Opis: Nepovezano čitanje postojalo je u verzijama LibTIFF prije 4.0.7. Ovo je riješeno ažuriranjem LibTIFF-a u ImageIO-u na verziju 4.0.7.

CVE-2016-3619

iTunes Store

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Napadač na povlaštenom mrežnom položaju mogao bi biti u mogućnosti dirati mrežni promet iTunes

Opis: Zahtjevi za iTunes web servise poslani su u jasnom tekstu. Ovo je riješeno omogućavanjem HTTPS-a.

CVE-2017-2412: Richard Shupak (linkedin.com/in/rshupak)

Zrno

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Učinak: Aplikacija možda može izvršiti proizvoljni kôd s povlasticama kernela

Opis: Problemi s oštećenjem memorije riješeni su poboljšanim provjerom ulaza.

CVE-2017-2398: Lufeng Li iz Qihoo 360 vulkanskog tima

CVE-2017-2401: Lufeng Li iz Qihoo 360 vulkanskog tima

Zrno

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Učinak: Aplikacija možda može izvršiti proizvoljni kôd s povlasticama kernela

Opis: Cijeli preljev riješen je poboljšanom validacijom ulaza.

CVE-2017-2440: anonimni istraživač

Zrno

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Zlonamjerna aplikacija možda može izvršiti proizvoljni kôd s korijenskim povlasticama

Opis: Upućeno je u stanje utrke kroz poboljšano upravljanje memorijom.

CVE-2017-2456: lokihardt Google Projekta Zero

Zrno

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Učinak: Aplikacija možda može izvršiti proizvoljni kôd s povlasticama kernela

Opis: Uporaba nakon slobodnog problema riješena je poboljšanim upravljanjem memorijom.

CVE-2017-2472: Ian Beer iz Google Projekta Nula

Zrno

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Zlonamjerna aplikacija možda može izvršiti proizvoljni kôd s povlasticama kernela

Opis: Problemi s oštećenjem memorije riješeni su poboljšanim provjerom ulaza.

CVE-2017-2473: Ian Beer iz Google Projekta Nula

Zrno

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Učinak: Aplikacija možda može izvršiti proizvoljni kôd s povlasticama kernela

Opis: Pitanje određenog slučaja riješeno je poboljšanom provjerom granica.

CVE-2017-2474: Ian Beer iz Google Projekta Nula

Zrno

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Učinak: Aplikacija možda može izvršiti proizvoljni kôd s povlasticama kernela

Opis: Stanje utrke riješeno je poboljšanim zaključavanjem.

CVE-2017-2478: Ian Beer iz Google Projekta Nula

Zrno

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Učinak: Aplikacija možda može izvršiti proizvoljni kôd s povlasticama kernela

Opis: Problem s prelivanjem međuspremnika riješen je kroz poboljšano upravljanje memorijom.

CVE-2017-2482: Ian Beer iz Google Projekta Nula

CVE-2017-2483: Ian Beer iz Google Projekta Nula

klavijature

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Učinak: Aplikacija možda može izvršiti proizvoljni kôd

Opis: Punjenje međuspremnika riješeno je poboljšanjem provjere granica.

CVE-2017-2458: Shashank (@cyberboyIndia)

libarchive

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Lokalni napadač možda će moći promijeniti dopuštenja datotečnog sustava u proizvoljnim direktorijima

Opis: Pitanje validacije postojalo je pri rukovanju simbolima. Ovo je pitanje riješeno poboljšanom validacijom simbola.

CVE-2017-2390: Omer Medan tvrtke enSilo Ltd

libc ++ abi

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Rušenje zlonamjernog C ++ programa može dovesti do proizvoljnog izvršavanja koda

Opis: Uporaba nakon slobodnog problema riješena je poboljšanim upravljanjem memorijom.

CVE-2017-2441

Kartonski

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Učinak: Osoba koja ima fizički pristup iOS uređaju može čitati kartonu

Opis: Kartica je šifrirana ključem zaštićenim samo hardverskim UID-om. Ovaj je problem riješen kriptiranjem razglednice ključem zaštićenim hardverskim UID-om i korisnikovim pristupnim kodom.

CVE-2017-2399

Telefon

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Aplikacija treće strane može pokrenuti telefonski poziv bez interakcije korisnika

Opis: U iOS-u je postojao problem koji omogućuje pozive bez zahtjeva. Ovaj je problem riješen tako što je korisnik pokušao potvrditi pokretanje poziva.

CVE-2017-2484

profili

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Napadač možda može iskoristiti slabosti u kriptografskom algoritmu DES

Opis: SCEP klijentu dodana je podrška za kriptografski algoritam 3DES, a DES je zastario.

CVE-2017-2380: anonimni istraživač

Brzi pogled

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Dodirivanjem veze na tel u PDF dokumentu može se pokrenuti poziv bez pozivanja korisnika

Opis: Problem je postojao prilikom provjere URL-a tel prije pokretanja poziva. Ovaj je problem riješen uz dodatak upita o potvrdi.

CVE-2017-2404: Tuan Anh Ngo (Melbourne, Australija), Christoph Nehring

Safari

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Posjeta zlonamernoj web stranici može dovesti do podmetanja trake adrese

Opis: Problem s državnim upravljanjem riješen je onemogućavanjem unosa teksta sve dok se odredišna stranica ne učita.

CVE-2017-2376: anonimni istraživač, Michal Zalewski iz Google Inc-a, Muneaki Nishimura (nishimunea) tvrtke Recruit Technologies Co., Ltd., Chris Hlady iz Google Inc-a, anonimni istraživač, Yuyang Zhou iz Odjela sigurnosne platforme Tencent (Security.tencent.com)

Safari

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: lokalni korisnik možda će moći otkriti web stranice koje je korisnik posjetio u privatnom pregledavanju

Opis: Problem je postojao u brisanju SQLite. Ovaj problem je riješen poboljšanim čišćenjem SQLite-a.

CVE-2017-2384

Safari

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Obrada zlonamjerno izrađenog web sadržaja može pružiti autentifikacijske listove na proizvoljnim web stranicama

Opis: Pitanje krivotvorenja i odbijanja usluge postojalo je za rukovanje HTTP autentifikacijom. Ovaj je problem riješen tako što su listovi za provjeru autentičnosti HTTP postali nemodalni.

CVE-2017-2389: ShenYeYinJiu iz Centra za sigurnosni odgovor Tencenta, TSRC

Safari

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Posjeta zlonamernoj web stranici klikom na vezu može dovesti do podmetanja korisničkog sučelja

Opis: U sputavanju FaceTime-a postojao je problem s lažiranjem. Ovaj je problem riješen poboljšanom validacijom ulaza.

CVE-2017-2453: xisigr iz Tencentovog laboratorija Xuanwu (tencent.com)

Safari čitač

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Omogućivanje značajke Safari Reader na zlonamjerno izrađenoj web stranici može dovesti do univerzalnog skriptiranja na više stranica

Opis: Višestruka pitanja validacije riješena su poboljšanim ulaganjima.

CVE-2017-2393: Erling Ellingsen

SafariViewController

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Stanje predmemorije nije pravilno održano u sinkronizaciji između Safarija i SafariViewController kada korisnik očisti predmemoriju Safarija

Opis: Došlo je do problema pri čišćenju podataka o predmemoriji Safari iz SafariViewController. Ovaj problem je riješen poboljšanjem upravljanja državom predmemorije.

CVE-2017-2400: Abhinav Bansal iz tvrtke Zscaler, Inc.

sigurnosti

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Provjera praznih potpisa s SecKeyRawVerify () može neočekivano uspjeti

Opis: Postojao je problem s provjerom valjanosti kod kriptografskih poziva API-ja. Ovaj je problem riješen poboljšanom validacijom parametara.

CVE-2017-2423: anonimni istraživač

sigurnosti

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Učinak: Napadač s povlaštenim mrežnim položajem može snimati ili mijenjati podatke u sesijama zaštićenim SSL / TLS

Opis: Pod određenim okolnostima, Sigurni transport nije potvrdio autentičnost OTR paketa. Ovaj je problem riješen vraćanjem nedostajućih koraka provjere valjanosti.

CVE-2017-2448: Alex Radocea iz tvrtke Longterm Security, Inc.

sigurnosti

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Učinak: Aplikacija možda može izvršiti proizvoljni kôd s korijenskim povlasticama

Opis: Punjenje međuspremnika riješeno je poboljšanjem provjere granica.

CVE-2017-2451: Alex Radocea iz tvrtke Longterm Security, Inc.

sigurnosti

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Obrada zlonamjerno izrađenog x509 certifikata može dovesti do proizvoljnog izvršavanja koda

Opis: Pitanje korupcije pamćenja postojalo je pri raščlanjivanju certifikata. Ovaj je problem riješen poboljšanom validacijom ulaza.

CVE-2017-2485: Aleksandar Nikolić iz Cisco Talos

Siri

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Učinak: Siri može otkriti sadržaj tekstualnih poruka dok je uređaj zaključan

Opis: Popravljeno je nedovoljno pitanje zaključavanja uz poboljšano upravljanje državom.

CVE-2017-2452: Hunter Byrnes

WebKit

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Učinak: Povlačenje i ispuštanje zlonamjerno izrađene veze može dovesti do podmetanja oznaka ili proizvoljnog izvršavanja koda

Opis: U stvaranju oznaka postojao je problem s potvrdom. Ovaj je problem riješen poboljšanom validacijom ulaza.

CVE-2017-2378: xisigr iz Tencentovog laboratorija Xuanwu (tencent.com)

WebKit

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Posjeta zlonamernoj web stranici može dovesti do podmetanja trake adrese

Opis: Nedosljedan problem korisničkog sučelja riješen je poboljšanim upravljanjem državom.

CVE-2017-2486: crvenilo svjetla4freedom

WebKit

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Obrada zlonamjerno izrađenog web sadržaja može pojačati višestruko podrijetlo podataka

Opis: Pitanje pristupa prototipu riješeno je poboljšanim postupkom s iznimkama.

CVE-2017-2386: André Bargull

WebKit

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Obrada zlonamjerno izrađenog web sadržaja može dovesti do proizvoljnog izvršavanja koda

Opis: Višestruka pitanja oštećenja memorije riješena su poboljšanom validacijom ulaza.

CVE-2017-2394: Apple

CVE-2017-2396: Apple

CVE-2016-9642: Gustavo Grieco

WebKit

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Obrada zlonamjerno izrađenog web sadržaja može dovesti do proizvoljnog izvršavanja koda

Opis: Višestruka pitanja oštećenja memorije riješena su poboljšanim postupanjem s memorijom.

CVE-2017-2395: Apple

CVE-2017-2454: Ivan Fratric iz Google Projekta Nula

CVE-2017-2455: Ivan Fratric iz Google Projekta Nula

CVE-2017-2457: lokihardt od Google projekta Zero

CVE-2017-2459: Ivan Fratric iz Google Projekta Nula

CVE-2017-2460: Ivan Fratric iz Google Projekta Nula

CVE-2017-2464: Jeonghoon Shin, Natalie Silvanovich iz Google Project Zero-a

CVE-2017-2465: Zheng Huang i Wei Yuan iz sigurnosnog laboratorija Baidu

CVE-2017-2466: Ivan Fratric iz Google Projekta Nula

CVE-2017-2468: lokihardt Google Projekta Zero

CVE-2017-2469: lokihardt iz Google Projekta Zero

CVE-2017-2470: lokihardt od Google Projekta Zero

CVE-2017-2476: Ivan Fratric iz Google Projekta Nula

CVE-2017-2481: 0011 surađuje s Trend Micro-ovom Zero Day Initiative

WebKit

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Obrada zlonamjerno izrađenog web sadržaja može dovesti do proizvoljnog izvršavanja koda

Opis: Problem s zbrkom tipa riješen je poboljšanim postupkom s memorijom.

CVE-2017-2415: Kai Kang iz Tencentovog laboratorija Xuanwu (tentcent.com)

WebKit

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Obrada zlonamjerno izrađenog web sadržaja može dovesti do neočekivano neprovedenih Pravila sigurnosti sadržaja

Opis: Problem s pristupom postojao je u Pravilniku o sigurnosti sadržaja. Ovaj je problem riješen poboljšanim ograničenjima pristupa.

CVE-2017-2419: Nicolai Grødum iz tvrtke Cisco Systems

WebKit

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Obrada zlonamjerno izrađenog web sadržaja može dovesti do velike potrošnje memorije

Opis: Pitanje nekontrolirane potrošnje resursa riješeno je poboljšanom obradom regularnih izrada.

CVE-2016-9643: Gustavo Grieco

WebKit

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Obrada zlonamjerno izrađenog web sadržaja može rezultirati otkrivanjem procesne memorije

Opis: Pitanje objavljivanja podataka postojalo je u obradi OpenGL shadera. Ovaj je problem riješen kroz poboljšano upravljanje memorijom.

CVE-2017-2424: Paul Thomson (pomoću alata GLFuzz) iz grupe za višestruko programiranje, Imperial College London

WebKit

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Obrada zlonamjerno izrađenog web sadržaja može dovesti do proizvoljnog izvršavanja koda

Opis: Problemi s oštećenjem memorije riješeni su poboljšanim provjerom ulaza.

CVE-2017-2433: Apple

WebKit

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Obrada zlonamjerno izrađenog web sadržaja može pojačati višestruko podrijetlo podataka

Opis: Pri rukovanju učitavanjem stranica postojalo je više problema s validacijom. To je pitanje riješeno poboljšanom logikom.

CVE-2017-2364: lokihardt iz Google Projekta Zero

WebKit

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Zlonamjerna web stranica može pojačati višestruko podrijetlo podataka

Opis: Postojao je problem s provjerom valjanosti pri rukovanju učitavanjem stranica. To je pitanje riješeno poboljšanom logikom.

CVE-2017-2367: lokihardt iz Google Project Zero

WebKit

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Obrada zlonamjerno izrađenog web sadržaja može dovesti do univerzalnog skriptiranja na više stranica

Opis: U rukovanju objektima okvira postojao je logički problem. Ovo je pitanje riješeno poboljšanim državnim upravljanjem.

CVE-2017-2445: lokihardt Google Projekta Zero

WebKit

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Obrada zlonamjerno izrađenog web sadržaja može dovesti do proizvoljnog izvršavanja koda

Opis: Logički problem postojao je u upravljanju funkcijama strogog načina rada. Ovo je pitanje riješeno poboljšanim državnim upravljanjem.

CVE-2017-2446: Natalie Silvanovich iz Google Projekta Zero

WebKit

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Posjećivanje zlonamjerno izrađene web stranice može ugroziti podatke korisnika

Opis: Problem s oštećenjem memorije riješen je poboljšanim postupanjem s memorijom.

CVE-2017-2447: Natalie Silvanovich iz Google Projekta Zero

WebKit

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Obrada zlonamjerno izrađenog web sadržaja može dovesti do proizvoljnog izvršavanja koda

Opis: Uporaba nakon slobodnog problema riješena je poboljšanim upravljanjem memorijom.

CVE-2017-2471: Ivan Fratric iz Google Projekta Nula

WebKit

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Obrada zlonamjerno izrađenog web sadržaja može dovesti do univerzalnog skriptiranja na više stranica

Opis: U rukovanju s okvirom postojao je logički problem. Ovo je pitanje riješeno kroz poboljšano upravljanje državom.

CVE-2017-2475: lokihardt od Google Projekta Zero

WebKit JavaScript vezi

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Obrada zlonamjerno izrađenog web sadržaja može pojačati višestruko podrijetlo podataka

Opis: Pri rukovanju učitavanjem stranica postojalo je više problema s validacijom. To je pitanje riješeno poboljšanom logikom.

CVE-2017-2442: lokihardt iz Google Projekta Zero

WebKit Web Inspector

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Učinak: Zatvaranje prozora dok je pauziran u programu za uklanjanje pogrešaka može dovesti do neočekivanog prekida aplikacije

Opis: Problemi s oštećenjem memorije riješeni su poboljšanim provjerom ulaza.

CVE-2017-2377: Vicki Pfau

WebKit Web Inspector

Dostupno za: iPhone 5 i novije, iPad 4. generacije i novije, iPod touch 6. generacije i novije

Utjecaj: Obrada zlonamjerno izrađenog web sadržaja može dovesti do proizvoljnog izvršavanja koda

Opis: Problemi s oštećenjem memorije riješeni su poboljšanim provjerom ulaza.

CVE-2017-2405: Apple

S ovim zadnjim, velikim ažuriranjem, Apple će se vjerojatno usredotočiti na sljedeće veliko izdanje, iOS 11; bez obzira na moguće moguće nepredviđene probleme s ažuriranjem APFS-a. Vjerojatno ćemo vidjeti naš prvi pregled iOS-a 11 na godišnjoj razvojnoj konferenciji tvrtke WWDC. Kao što sam rekao prije, osobno sam zadovoljan iOS-om otkad sam prešao na iPhone. Platforma "samo funkcionira" kako je zamišljeno i stabilnost je održavala korak sa svakom revizijom OS-a. Siguran sam da će se to promijeniti s vremenom mog iPhone-a i novijih, odmjerenijih značajki početi se pojavljivati u budućim revizijama. Za sada je sve dobro.

Vaše je iskustvo možda obrnuto, pa nam javite što mislite o novom ažuriranju. Bilo skrivenih dragulja, problema ili poboljšanja performansi?

Slijedite naš jednostavni vodič za lako stvaranje lako pamtljive i sigurne lozinke.

Ako ste već pretplatnik Hulu (Bez oglasa) i želite dodati Disney + i ESPN + paket koji možete. Malo je ...