Kako znati jeste li dio Botneta

Malware Iot Sigurnosti / / March 17, 2020

Ažurirano dana

Kada je DynDNS propao i provalio internet, to je bilo zato što su tisuće zaraženih računala u kućama poput vaše otete i korištene za pokretanje masovnog napada uskraćivanja usluge. Evo kratkog vodiča za zaštitu od nepoželjnog sudionika u sljedećoj apokalipsi računala zombija.

Početkom ove godine došao je Dyn, jedan od najvećih DNS pružatelja usluga pod napadom masovnog botneta. Ako se sjećate kako se veliki dio interneta jedan dan padao, eto o čemu se radilo. Ovo je bio a Distribuirano uskraćivanje usluge (DDoS) napad, što u osnovi znači da je hrpa računala počela slati zahtjeve Dynovim poslužiteljima dok ga nisu preopteretili i slomili.

Preuzimanje mog računala? Ali tko bi učinio takvo što?

Na neki način to su bili ljudi poput vas i mene. Ali ne dobrovoljno, naravno. Umjesto toga, neki su hakeri instalirali zlonamjerni softver na hrpu računala i svojih potrošača nisu osigurali svoje uređaje Interneta stvari (IoT) poput web kamera, DVR-a i termostata i koristili ih za pokretanje DDoS napada protiv cilja po njihovom izboru.

Napomena urednika: Nejasno je što je sve zujanje na Internet stvari? Pročitajte naš uvod u IoT. U članku se pregledaju osnove IoT-a i zašto je važno da ih razumijete prije nego što svoj dom napunite pametnim uređajima.

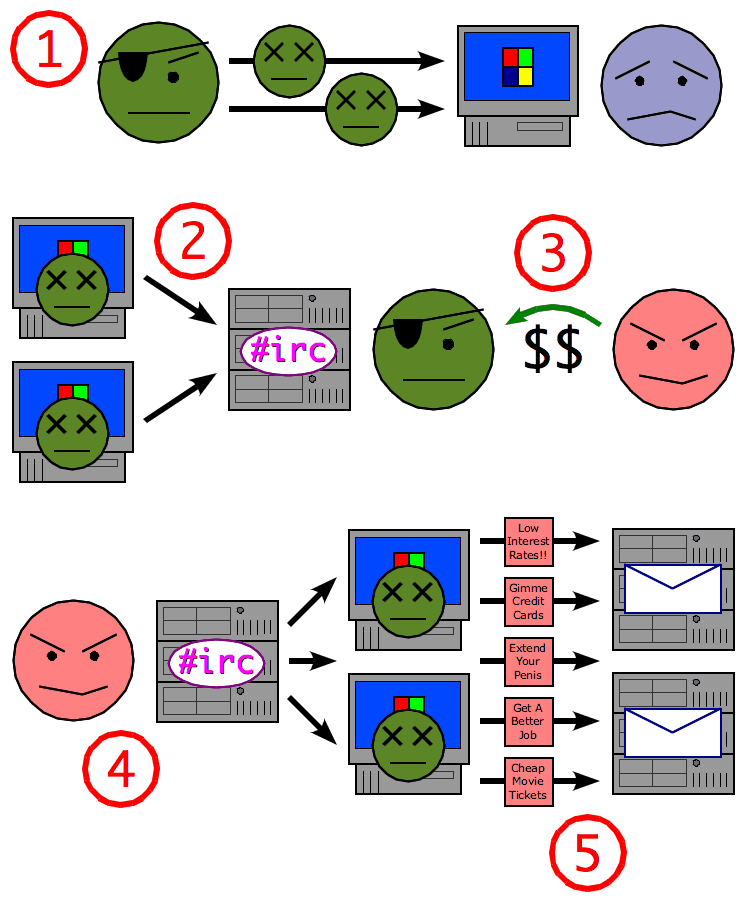

To je ono što oni nazivaju a botnet. A botWšešir??

Bonetnet je dio napada zapovjedništva i kontrole (CnC). Evo kako to funkcionira. Zlonamjerne skupine šire zlonamjerni softver (aka zlonamjerni softver) na što je moguće više računala na internetu - govorim o milijunima uređaja. Zatim prodaju mogućnost upravljanja svim tim uređajima nekome još zlonamjernijim. Ti ljudi zatim koriste botnet za pokretanje koordiniranog napada putem interneta. Obično to ima oblik DDoS napada, e-pošte SPAM oluje. Međutim, tada se također može koristiti za povećanje veličine mrežnog napada tako što će napadati više uređaja ili tiho sjediti i samo prikupljati podatke s milijuna zaraženih uređaja.

Veliki napad na DynDNS bio je nešto probno trčanje. Ovo je trebalo pokazati snagu botneta. Šteta je bila široko rasprostranjena, a kaos je besan, uzimajući ogromne usluge koje vjerojatno svakodnevno koristite. Drugim riječima, moćan marketinški alat za djedare virusa i zlonamjernog softvera - nemojte očekivati da će ovo biti posljednje što ste čuli o napadima botneta.

Dakle, pitanje koje vjerojatno postavljate (ili bi ga trebalo postavljati ...) glasi sljedeće:

- Kako se zaštititi od toga da postanem dio botneta?

- I kako mogu znati da li sam već dio jednog?

Kreditna slika: CC BY-SA 3.0, Zombi proces

Kako otkriti i spriječiti infekcije zlonamjernim softverom Botnet

Postoje dobre i loše vijesti u ovome. Loša vijest je da bonetnet zlonamjerni softver treba ostati neotkriven. Kao uspavano sredstvo, nakon instaliranja zadržava nizak profil na vašem sustavu. Teoretski bi vas antivirusni i sigurnosni softver trebao otkriti i ukloniti. To je sve dok antivirusne tvrtke znaju za to.

Dobra vijest je da postoje neki jednostavni i besplatni načini za ublažavanje štete koje možete učiniti ako vaše računalo postane dio zombi botneta.

-

Koristite alternativnog davatelja usluga DNS. DNS označava uslugu imena domena i to je postupak kojim se imena domena (npr. Groovypost.com) prevode u IP adrese (npr. 64.90.59.127). Ovo je uglavnom osnovna funkcija većine njih, a obično je ISP-om u pitanju. Ali možete odabrati drugi DNS poslužitelj koji ima malo dodane vrijednosti. Otvoren to čini za vas, ali oni također poduzimaju dodatni korak da osiguraju da ne pristupate poznatom zlonamjernom sadržaju. To je nekako kao kad biste nazvali operatera i bili poput: "Operatore, povežite me s gospodinom Jonesom!" a operater je bio poput: "Um, znate gospodine Jones je totalni umjetnik prevare, je li tako? " OpenDNS će vam također moći reći da li ste dio botneta prepoznajući obrasce poznatih botnet napada.

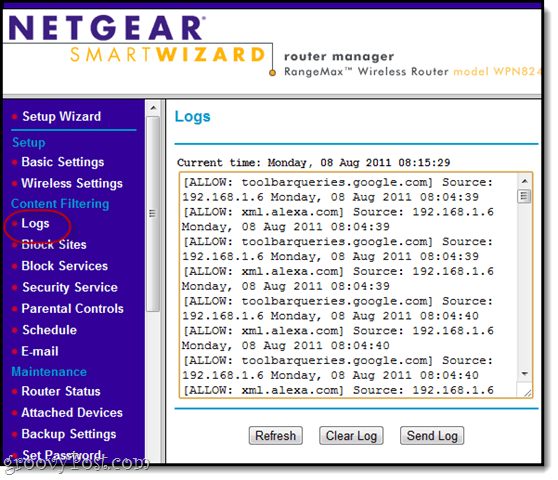

Koristite alternativnog davatelja usluga DNS. DNS označava uslugu imena domena i to je postupak kojim se imena domena (npr. Groovypost.com) prevode u IP adrese (npr. 64.90.59.127). Ovo je uglavnom osnovna funkcija većine njih, a obično je ISP-om u pitanju. Ali možete odabrati drugi DNS poslužitelj koji ima malo dodane vrijednosti. Otvoren to čini za vas, ali oni također poduzimaju dodatni korak da osiguraju da ne pristupate poznatom zlonamjernom sadržaju. To je nekako kao kad biste nazvali operatera i bili poput: "Operatore, povežite me s gospodinom Jonesom!" a operater je bio poput: "Um, znate gospodine Jones je totalni umjetnik prevare, je li tako? " OpenDNS će vam također moći reći da li ste dio botneta prepoznajući obrasce poznatih botnet napada. - Nabavite dobar usmjerivač. Ako je DNS poslužitelj između vaše kuće i interneta, vaš usmjerivač je operator između vašeg davatelja internetskih usluga i vaših uređaja. Možda je to da je vaš DNS poslužitelj FBI, a usmjerivač lokalna policija. Previše analogija? U redu oprosti. U svakom slučaju, na isti način da vaš DNS poslužitelj može dodati sloj sigurnosti, može i vaš usmjerivač. Moj ASUS usmjerivač otkriva zlonamjerni softver i blokira zlonamjerne web lokacije. Mnogi moderni usmjerivači to isto čine. Dakle, ako niste nadogradili usmjerivač 10 godina, razmislite o tome, čak i ako radi savršeno u redu.

-

Provjerite web-mjesta statusa botneta. Postoje dvije web lokacije koje pružaju besplatne provjere botneta: IP skener tvrtke Kaspersky Simda Botnet i Pretraživanje IP adrese Botnet tvrtke Sonicwall. Kad vas uhvati vjetar napada botneta, krenite na te web stranice da vidite jeste li dio problema.

Provjerite web-mjesta statusa botneta. Postoje dvije web lokacije koje pružaju besplatne provjere botneta: IP skener tvrtke Kaspersky Simda Botnet i Pretraživanje IP adrese Botnet tvrtke Sonicwall. Kad vas uhvati vjetar napada botneta, krenite na te web stranice da vidite jeste li dio problema. - Pratite svoje procese u sustavu Windows. Ako otvorite Upravitelj zadataka u sustavu Windows 10, možete vidjeti koji procesi koriste vašu mrežu. Napravite kratko istraživanje ovih i zabilježite sve što izgleda sumnjivo. Na primjer, ima smisla da Spotify koristi internet, ali što je s onim čudnim postupkom za koji nikada niste čuli? Za više informacija pogledajte ovo: Savjet za Windows 10: Otkrijte koji postupak na jednostavan način. Možda biste željeli i provjeriti Netlimiter za Windows i Mali trzaj za Mac.

Ovo su osnovni koraci koje svaki odgovorni tehnički korisnik može učiniti. Naravno, kako zločinci na webu i dalje rastu, a njihovi napadi postaju sve sofisticiraniji, ohrabrujem vas da se nastavite školovati o kako ostati siguran na mreži.

Je li vaše uređaje ikad oteo botnet? Želim čuti za to! Podijelite svoju priču u komentarima.