Dell brodovi prijenosnici s opasnim korijenskim certifikatom, evo kako testirati svoje računalo (ažurirano)

Sigurnosti / / March 18, 2020

Tijekom vikenda otkriveno je da Dell polaže rootkit certifikat nazvan eDellRoot radi pružanja korisničke podrške. Evo kako ako ste zaraženi.

Ažuriranje 11/24/1015: Dell odgovara na sigurnosna pitanja:

Dell je službeno odgovorio na eDellRoot pitanje Blog podrške. Izdao je priručnik: Upute za uklanjanje certifikata eDellRoot kao i a mala korisnost (izravna veza) koja će je automatski ukloniti.

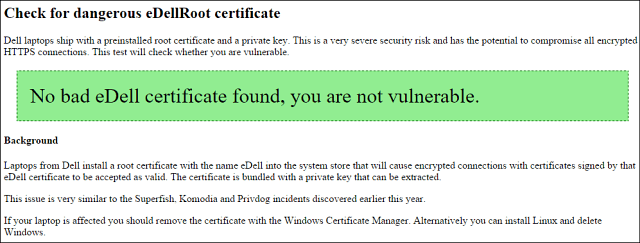

Možete provjeriti imate li eDellRoot certifikat klikom ovu vezu (što objašnjavamo u nastavku). Ako ga imate, predlažemo da pročitate Dell-ov blog bloga, preuzmete PDF i slijedite upute kako biste ga se riješili.

Također je vrijedno napomenuti da smo danas otkrili da nije samo problem s prijenosnim računalima (o čemu smo prvotno izvijestili. U stvari, to je problem sa svim faktorima oblika Dell-ovih osobnih računala. Ako imate računalo Dell, provjerite je li eDellRoot na vašem sustavu. Za cijelu priču pročitajte naše izvješće u nastavku.

Rizik sigurnosti eDellRoot certifikata

Po svemu sudeći, Dell Inc je pokazao da je otkriven tijekom vikenda i da (od kolovoza) klizi rootkit certifikat nazvan eDellRoot radi pomoći u onome što tvrtka tvrdi da im je lakši pristup uslugama podrške kupci. Poruka Reddit postera koji ide po imenu

Dobio sam sjajan novi XPS 15 laptop od tvrtke Dell, a dok sam pokušavao riješiti problem, ja otkrio je da je predinstaliran korijenom CA s potpisom korporacije (Certificate Authority) imenom eDellRoot. Uz njega je stigao i njegov privatni ključ, označen kao neizvozni. Međutim, i dalje je moguće dobiti neobrađenu kopiju privatnog ključa pomoću nekoliko dostupnih alata (koristio sam alat za zatvorski zatvor NCC Grupe). Nakon kratkog razgovora s nekim drugim koji je to također otkrio, utvrdili smo da oni šalju svaki laptop oni distribuiraju s točno istim korijenskim certifikatom i privatnim ključem, vrlo sličnim onome što je Superfish napravio na Lenovu računala. Za one koji nisu upoznati, ovo je velika sigurnosna ranjivost koja ugrožava sve nedavne Dellove kupce. Izvor

Upravo osvježivač, Lenovo je dobio ogromne posljedice kada je otkrilo da je tvrtka učitavala sličan rootkit certifikat naziva se riba na odabranim Lenovo uređajima. Tvrtka je dobila toliko lošeg pritiska zbog činjenice da su neki incidenti vjerojatno umanjili dugogodišnju reputaciju tvrtke kao popularnog branda među potrošačima i tvrtkama. Budući da je Lenovo tvrtka u kineskom vlasništvu i nedavni ledeni politički odnosi s Kinom i SAD-om, tvrtka otada pokušava obnoviti povjerenje kod potrošača. Incident je bio toliko loš da Microsoft je morao pomoći u čišćenju izdavanjem ažuriranja definicije za Windows Defender koje je pomoglo u uklanjanju certifikata.

Do sada su korisnici pronašli ranjivi certifikat na Dell Inspiron 5000, XPS 15 i XPS 13. Budući da je ovo novi razvoj, moglo bi se pojaviti i na ostalim Dell-ovim računalima na tržištu.

Smatralo se da je incident bio dobro upozorenje za ostale proizvođače, ali očito je Dell, jedan od prva tri proizvođača računala, izgleda da je pao kroz pukotine. Tvrtka već pokušava preokrenuti stvari izdavanjem sljedeće izjave medijima:

Sigurnost i privatnost kupaca glavni su problem i prioritet za tvrtku Dell. Nedavno postavljena situacija povezana je s uobičajenim certifikatom podrške namijenjenim pružanju boljeg, bržeg i jednostavnijeg iskustva korisničke podrške.

Nažalost, certifikat je uveo nenamjernu sigurnosnu ranjivost. Da bismo to riješili, našim klijentima pružamo upute za trajno uklanjanje certifikata iz njihovih sustava putem izravne adrese e-pošte, na našoj web stranici za podršku i tehničku podršku.

Također uklanjamo certifikat iz svih Dell sustava koji se kreću prema naprijed. Imajte na umu da komercijalni kupci koji slikaju vlastite sustave neće utjecati na to. Dell ne unaprijed instalira adware ili malware. Certifikat se neće ponovno instalirati nakon što se ispravno ukloni preporučenim Dell postupkom.

Izjavio je i predstavnik tvrtke Dell izjava za The Verge rekavši: „Imamo tim koji istražuje trenutnu situaciju i ažurirat ćemo vas čim budemo imali više informacija.“

Budući da nema detalja na koji bi sustav mogao utjecati, kupci će morati ovisiti o Dellu za pomoć.

Je li vaše Dell računalo u riziku? Evo kako to testirati

Ako želite znati može li utjecati na vaš sustav, možete provjerite ovu web stranicu koju je stvorio sigurnosni novinar Hanno Böck kako bi testirao vaš sustav na njegovu prisutnost.

Dosadašnja istraživanja pružila su dokaz konceptnih scenarija u kojima se eDellRoot može manipulirati i koristiti za važeće certifikate koji bi mogli pokrenuti napade.