Ranjivost Timthumb čini da je Google blokirao mnoge Wordpress web stranice

Wordpress Sigurnosti / / March 17, 2020

Upozorenja Google zlonamjernog softvera počeo vršiti po cijelom internetu početkom ovog mjeseca, pa čak i sada, web lokacije su još uvijek zaražene autonomnim internetskim skriptama. Ako imate web lokaciju WordPress s prilagođenom temom premium, možda ćete već vidjeti gornju poruku kada pokušate posjetiti svoju web stranicu (nadam se da ne….). Problem leži u ranjivosti koju je nedavno otkrila popularna skripta za obradu slika pod nazivom Timthumb. Skripta je vrlo popularna među premium WordPress temama što ovaj eksploziv čini posebno opasnim jer je eksploatacijski kod već nekoliko tjedana u divljini. Dobra vijest je da ću pregledati ne samo kako otkriti jeste li već zaraženi, već i kako zakrpati svoj blog da biste spriječili da se zarazi.

Upozorenja Google zlonamjernog softvera počeo vršiti po cijelom internetu početkom ovog mjeseca, pa čak i sada, web lokacije su još uvijek zaražene autonomnim internetskim skriptama. Ako imate web lokaciju WordPress s prilagođenom temom premium, možda ćete već vidjeti gornju poruku kada pokušate posjetiti svoju web stranicu (nadam se da ne….). Problem leži u ranjivosti koju je nedavno otkrila popularna skripta za obradu slika pod nazivom Timthumb. Skripta je vrlo popularna među premium WordPress temama što ovaj eksploziv čini posebno opasnim jer je eksploatacijski kod već nekoliko tjedana u divljini. Dobra vijest je da ću pregledati ne samo kako otkriti jeste li već zaraženi, već i kako zakrpati svoj blog da biste spriječili da se zarazi.

Kako provjeriti imate li problem

Osim pregledavanja upozorenja u Chromeu sličnog onoj gore tijekom posjeta vašoj web stranici, postoje dva jednostavna načina da provjerite je li vaša WordPress instalacija zaražena.

Prvi je vanjski wordpress skener koji je dizajnirao Sucuri: http://sitecheck.sucuri.net/scanner/

Druga je skripta sa strane poslužitelja koju učitavate na svoje web mjesto i zatim učitavate iz web preglednika. Ovo je dostupno na http://sucuri.net/tools/sucuri_wp_check.txt i morat ćemo preimenovati nakon preuzimanja prema Sucurijevim uputama u nastavku:

- Spremite skriptu na lokalni stroj desnim klikom na gornju vezu i vezu spremite kao

- Prijavite se na svoju web lokaciju putem sFTP-a ili FTP-a (preporučujemo sFTP / SSH)

- Prenesite skriptu u svoj korijenski direktorij WordPress

- Preimenujte sucuri_wp_check.txt u sucuri_wp_check.php

- Pokrenite skriptu putem odabranog preglednika - yourdomain.com/sucuri_wp_check.php - Obavezno promijenite putanju URL-a prema vašoj domeni i gdje god ste učitali datoteku

- Provjerite rezultate

Ako skeneri povuku bilo što zaraženo, odmah ćete htjeti odmah ukloniti zaražene datoteke. Ali, čak i ako skeneri pokazuju "sve jasno", vjerojatno još uvijek imate problem s vašom stvarnom instalacijom timthumb-a.

Kako to popraviti?

Prvo, ako to još niste učinili - napravite sigurnosnu kopiju i preuzmite kopiju svog WordPress kataloga i svoje MySQL baze podataka. Za upute o sigurnosnom kopiranju MySQL baze podataka pogledajte WordPress Codex. Vaša sigurnosna kopija može sadržavati smeće, ali bolje je nego početi iz ničega.

Zatim uzmite najnoviju verziju timthumb na http://timthumb.googlecode.com/svn/trunk/timthumb.php

Sada moramo osigurati novi timbthumb .php i učiniti ga tako da vanjske stranice ne mogu aktivirati skripte za pokretanje. Da biste to učinili slijedite ove korake:

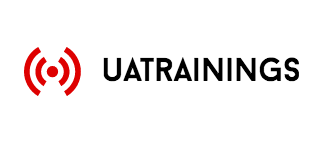

- Koristite uređivač teksta poput Notepad ++ i idite na red 27 na timbthumb.php - Trebao bi čitati $ dozvoljenoSites = niz (

- Uklonite sve navedene web lokacije poput "imgur.com" i "tinypic.com"

- Nakon što uklonite sve zagrade, sada bi trebalo biti prazno i zatvoreno: $ dozvoljenoSites = niz();

- Spremi promjene.

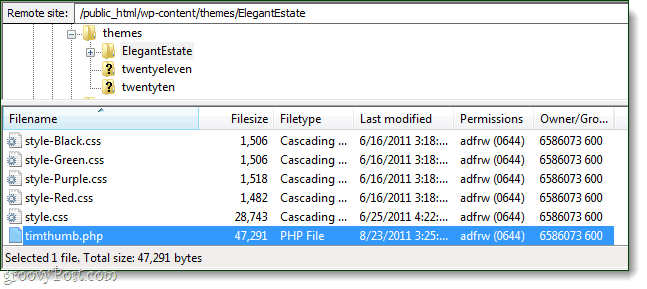

U redu, sada kada je vaša nova skripta za Timbthumb sigurna, morat ćete se povezati s poslužiteljem vaše web stranice putem FTP-a ili SSH-a. U većini WordPress prilagođenih tema koje se koriste timbthumb nalazi se u wp sadržajem \ \ teme [THEMENAME] mapu. Izbrišite stari timbhumb.php i zamijenite ga novim. Ako na poslužitelju imate više primjeraka palice, morat ćete biti sigurni da zamijenite SVE - napominjemo da će ih se ponekad jednostavno nazvati thumb.php.

Nakon što ažurirate timbthumb na vašem web poslužitelju i očistite bilo koju datoteku koju su otkrili gore navedeni skeneri, više je manje dobro za ići. Ako mislite da možda nadograđujete do kasno i možda ste već zaraženi, trebali biste se odmah obratiti svom web domaćinu i zamoliti ih da izvrše potpuno AV skeniranje vašeg web poslužitelja. Nadamo se da će vam tada pomoći popraviti, inače ćete se možda trebati vratiti na sigurnosnu kopiju.